《网络弹性法案》( CRA) 规定,对于开发和维护工业设备及机器中通讯连接部分的制造商,需承担长期的安全与维护责任。在我们前两篇文章中(《CRA 正在重新定义工业连接》和《网络弹性法案》:一场痛苦但必要的行业重塑),我们探讨了这些责任的具体内容,以及为什么尽管 CRA 引入了新的预期、流程和生命周期义务,它仍然必不可少。

本系列的第三篇文章,我们将从“为什么要实现CRA”转向“如何实现CRA”。

本文将解释:为什么老旧连接技术难以达到 CRA 合规要求?以及如果设备制造商和机器制造商将旧方案更换为现代化的、符合CRA标准的连接方案,合规之路将如何变得事半功倍?

首先我们要问一个关键问题:究竟是什么原因让旧有的连接方案难以对齐 CRA 的要求?

老旧方案、内部自研方案或定制化连接方案在设计之初从未考虑过 CRA。大多数方案构建时,重点在于功能性,而非网络安全、文档记录或生命周期义务。CRA 暴露了这些方案中难以(甚至有时无法)通过追溯补救的缺口。

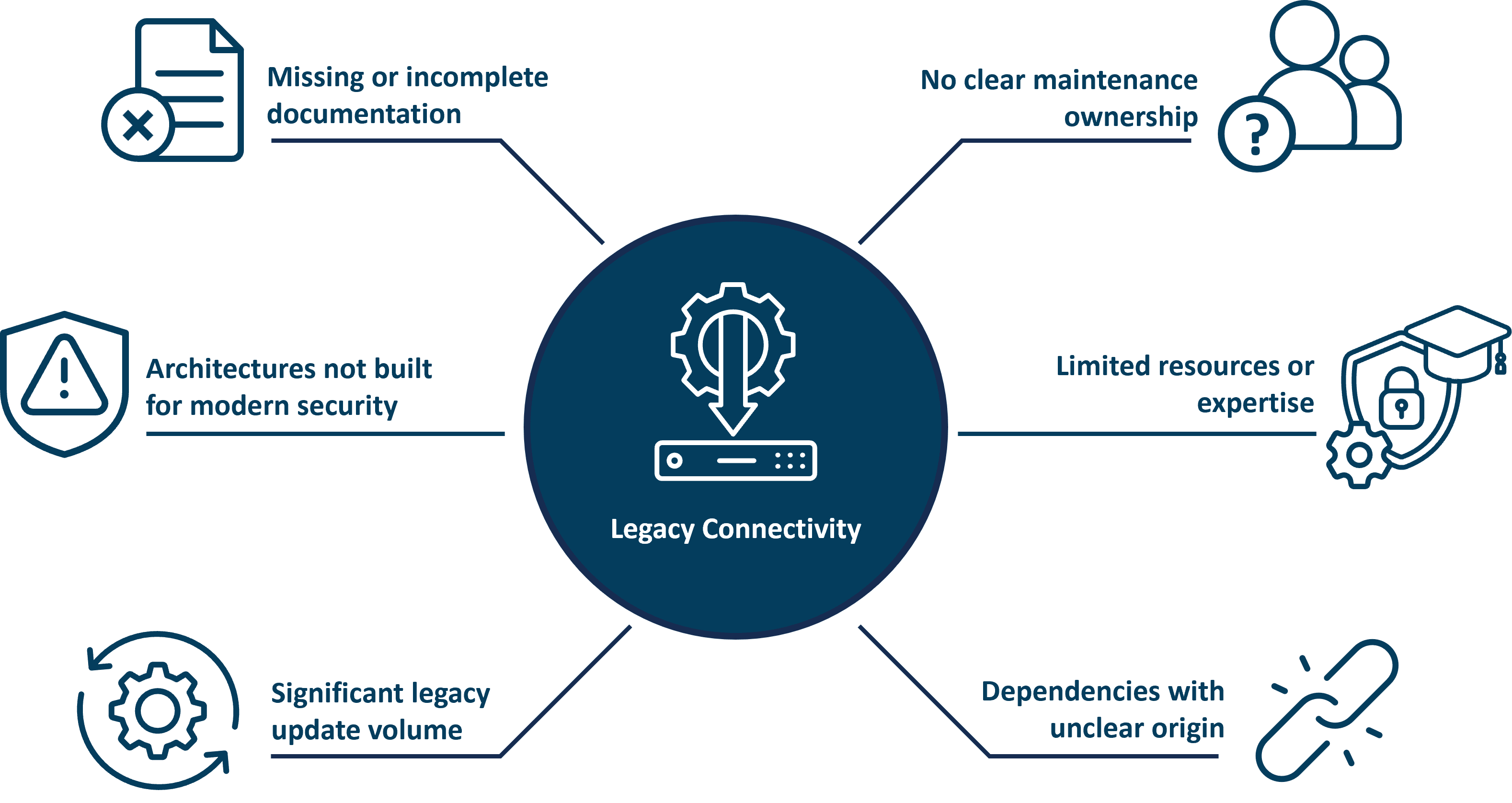

图1. 老旧连接技术在设计上并未考虑 CRA 所要求的长期安全、文档记录和生命周期义务。

以下是 HMS多年来遇到的常见问题:

旧的连接协议栈通常缺乏:

而 CRA 要求提供所有这些内容。

随着时间的推移,职责往往会发生偏移。如果没有明确的责任人:

CRA 要求结构化的安全工程和持续的文档化工作。许多团队缺乏:

老旧连接方案通常包含:

CRA 要求完整的可追溯性,这在处理旧依赖项时很难实现。

当 CRA 必须应用于整个产品组合时,上述挑战会被成倍放大。

在工业自动化领域,产品生命周期很长,设备和机器通常在产线运行 15-20 年甚至更久。因此,CRA 合规很少仅限于单一的新设计。

设备和机器制造商往往面临:

与此同时,更新包含核心产品软件功能的“主机应用程序”本身就是一项重大任务。如果在此基础上还要承担老旧通讯连接部分的全面 CRA 符合性工作,内部资源很快就会捉肘见襟。

虽然 CRA 适用于完整的设备或机器,但在实践中,连接部分通常是实现合规过程中最复杂、最耗费资源的部分。

它涉及:

由于大量的 CRA 要求都集中在这一领域,外包连接部分的 CRA 符合性工作可以显著减轻整体合规压力。

旧的协议栈可能缺乏:

在生命周期后期补齐这些功能不仅成本高昂,有时在技术上也行不通。

简而言之:老旧连接方案成了瓶颈,因为它当初的设计目标根本无法满足 CRA 现在的预期。

传统连接使CRA合规变得困难,但现代化、符合CRA标准的连接解决方案可以简化大部分工作。

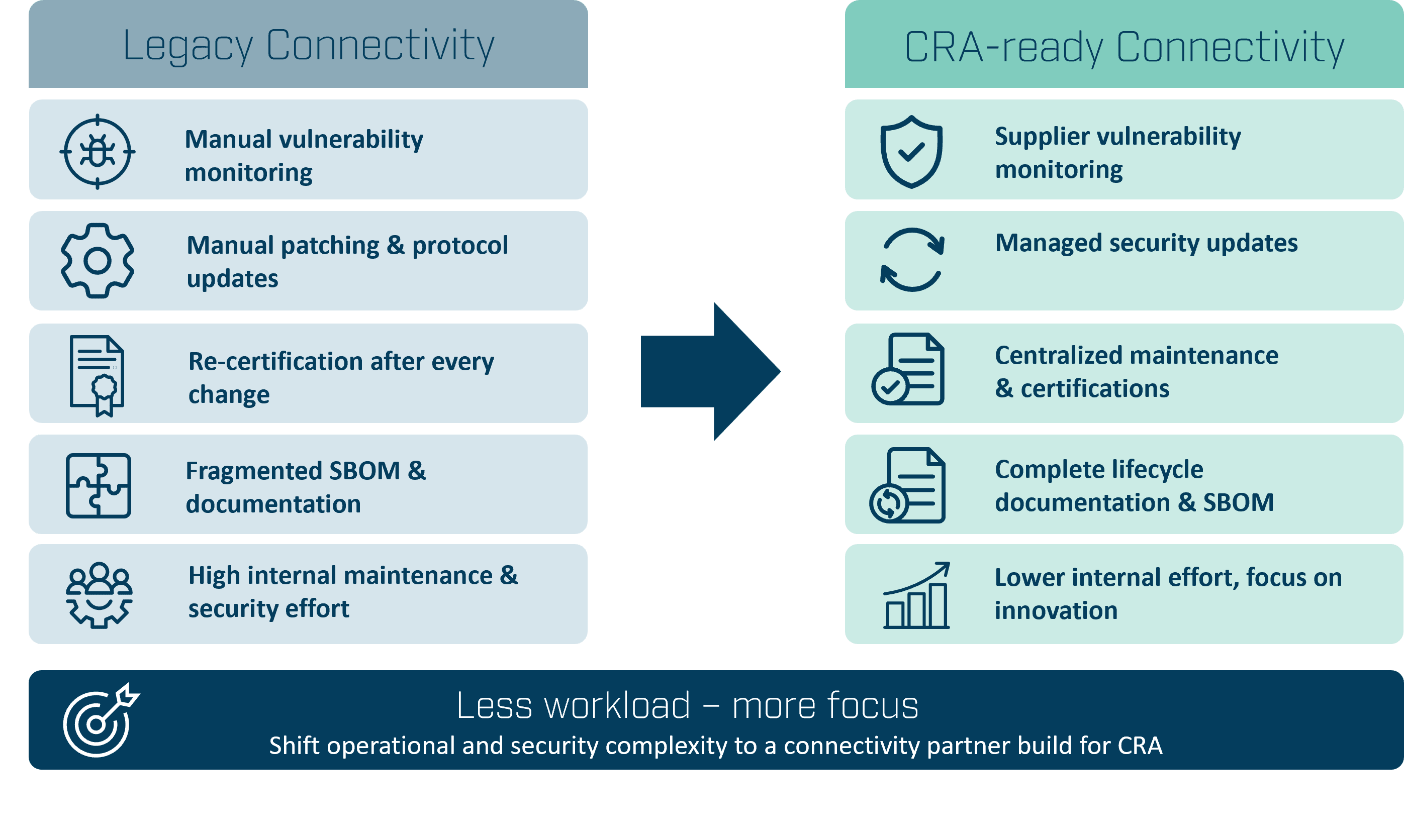

图2. 替换老旧连接方案,可将大部分与 CRA 相关的安全及维护工作量从制造商身上转移。

在深入细节前,值得思考的是:

用现代化、符合CRA标准的通讯模块或网关取代自研或过时的连接,制造商可以将大部分运营和安全工作量向外转移。

有了现成解决方案,CRA的核心职责由专门为长期安全和合规打造的产品和流程的供应商承担。

突然之间,以下工作对制造商来说变得容易得多:

现代连接方案包含定义明确的更新机制、文档化流程和标准化的发布周期。补丁交付更迅速、更安全且质量可控。

制造商无需在内部建立和维护安全开发流程,而是依靠已经运行合规流程并提供必要证明的连接供应商。

有了CRA兼容的连接解决方案,责任划分明确:

这消除了歧义,减少了内部协调成本。

现代方案旨在满足不断发展的标准。随着 CRA 指南、协调标准和市场预期的演变,制造商将受益于供应商的持续支持,而无需独自应对变化。

转向CRA兼容的连接方案可以消除大量的技术和组织工作。以下是制造商可以避开的最耗资源的任务:

老旧协议栈需要持续更新以实现:

兼容CRA方案的将这一维护重担全部转嫁给了供应商。

制造商不再需要亲自追踪:

连接供应商会处理所有的漏洞监测与通报。

安全启动、固件签名、更新验证、回滚保护和审计追踪都变成了供应商的职责。

自研协议栈的任何重大更新都可能触发重新测试或认证。而成熟方案在中心侧管理这些开销,减少了重复劳动。

制造商不再需要从数十家芯片、操作系统或库供应商那里收集 CRA 声明。通讯组件本身就提供了所需的全部 CRA 文档。

替换老旧连接意味着制造商不再需要亲自维护通讯安全。相反,他们采用了一种解决方案,能够实现:

这让团队能够专注于产品功能集成,而非通讯维护。

减少CRA的工作量并不意味着转嫁全部责任。2

即使是最好的连接方案也无法消除所有的 CRA 义务。设备制造商对整机产品的 CRA 合规性负有最终责任。

图3. 有效的 CRA 合规依赖于明确定义的责任划分。

改变的是工作量的分配。使连接部分达到 CRA 合规要求所需的大部分工作可以由供应商完成,而制造商保留对整体产品的责任。

制造商仍需负责以下内容:

必须正确集成连接组件,包括:

这始终是制造商的工作。

CRA 要求制造商了解完整产品在预期环境中的行为,包括:

制造商必须提供:

在 CRA 框架下,整个生命周期的透明度是强制性的。

总之, 现成的连接解决方案显著降低了CRA的技术复杂性,但它不能取代制造商在安全产品交付中的角色。

这为准备应对 CRA 的制造商提出了最后一个问题:

一条现实且可持续的合规路径是什么样的?

老旧连接方案之所以让合规变得困难,是因为它在设计基因里就没有“长期安全、文档化和生命周期责任”。

将其替换为现代化的、兼容CRA的方案可以卸下许多繁重的义务3,包括:

虽然制造商仍需掌控系统级安全和产品集成,但使用CRA兼容的连接解决方案提供了更可靠、更高效且更可持续的合规路径。

在下一篇文章中,我们将探讨为什么 CRA 义务正迫使组织重新思考连接部分的架构、归属和维护,以及为什么这将演变成一个战略决策。

无论您是在更新现有设备还是设计新产品,正确的连接策略都是应对 CRA 的关键。了解更多关于《网络弹性法案》的信息,探索 Anybus 网关及嵌入式解决方案,助您构建安全、可维护且面向未来的设备。

Jens Jakobsen 博士

HMS Networks 产品安全经理

Jens Jakobsen 博士现任 HMS Networks 产品安全经理,负责领导公司提升工业通讯产品的网络安全,并保护联网设备免受新兴威胁。他在 HMS Networks、施耐德电气和摩托罗拉拥有丰富的技术与领导经验,深耕工业通讯与网络安全领域多年。Jakobsen 博士在电信及工业通讯技术领域拥有七项已授权专利。

参考文献

1. 《网络弹性法案》实施 —— 常见问题解答

https://digital-strategy.ec.europa.eu/en/library/cyber-resilience-act-implementation-frequently-asked-questions

2. 《网络弹性法案》—— 合规评估 https://digital-strategy.ec.europa.eu/en/policies/cra-conformity-assessment

3. 欧盟委员会 —— 《网络弹性法案》应用指南草案: https://ec.europa.eu/info/law/better-regulation/have-your-say/initiatives/16959-Draft-Commission-guidance-on-the-Cyber-Resilience-Act_