在上一篇文章中,我们我们分析了《网络弹性法案》(简称 CRA)对自主研发通信组件的工业厂商的具体影响。

今天我们聊聊深层原因:既然 CRA 会打破现有的生产节奏,为什么欧盟还要强势推行?在动荡背后,它的必要性究竟在哪?

要理清这一点,我们需要复盘过去自愿性安全模式失败的原因、CRA 的核心价值、制造商的潜在收益,以及该法案无法解决的现实局限。

几十年来,工业自动化的安全一直靠企业自觉。很多制造商已经在力所能及的范围内尽力了,但自愿性安全措施之所以效果不佳,主要有四个原因。几十年来,工业自动化一直寄希望于厂商自觉提升安全水平。尽管多数厂商尽了力,但受限于以下现实瓶颈,自愿型安全措施始终效果不佳。

工业设备跨度极大,从几十年前的老机器到最新的智能终端并存。它们运行着不同的操作系统,通过各种私有协议与云端或传统网络连接。在这种高度碎片化的环境下,统一的自愿标准根本无法落地,厂商们各行其道,安全水平高下悬殊。

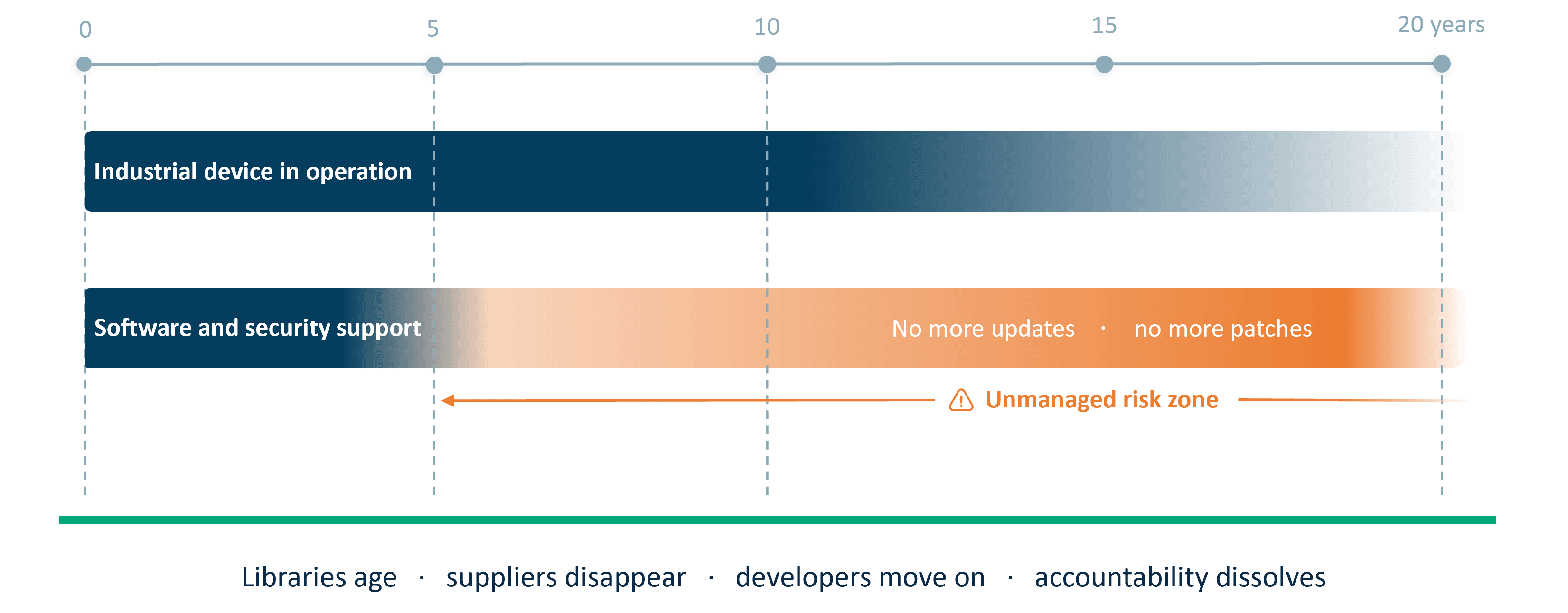

一台工业设备的服役期通常在10年到20年。

在如此漫长的跨度下,软件库会更新迭代,供应商可能注销,原始开发人员也会离职。如果没有强制责任,没人愿意为十几年前的产品修补漏洞,导致安全防护与生命周期严重脱节。

图1 冗长的产品生命周期会导致安全漏洞

在工业环境里,生产效率历来是头等大事。为了提升安全而做的改动会带来停机,直接影响生产、收入和对客户的承诺。

为了确保生产连续性和系统稳定性,任何可能导致停机的安全改进往往会被无限期搁置。这种生存逻辑让网络安全成了牺牲品。

这是最核心的问题:

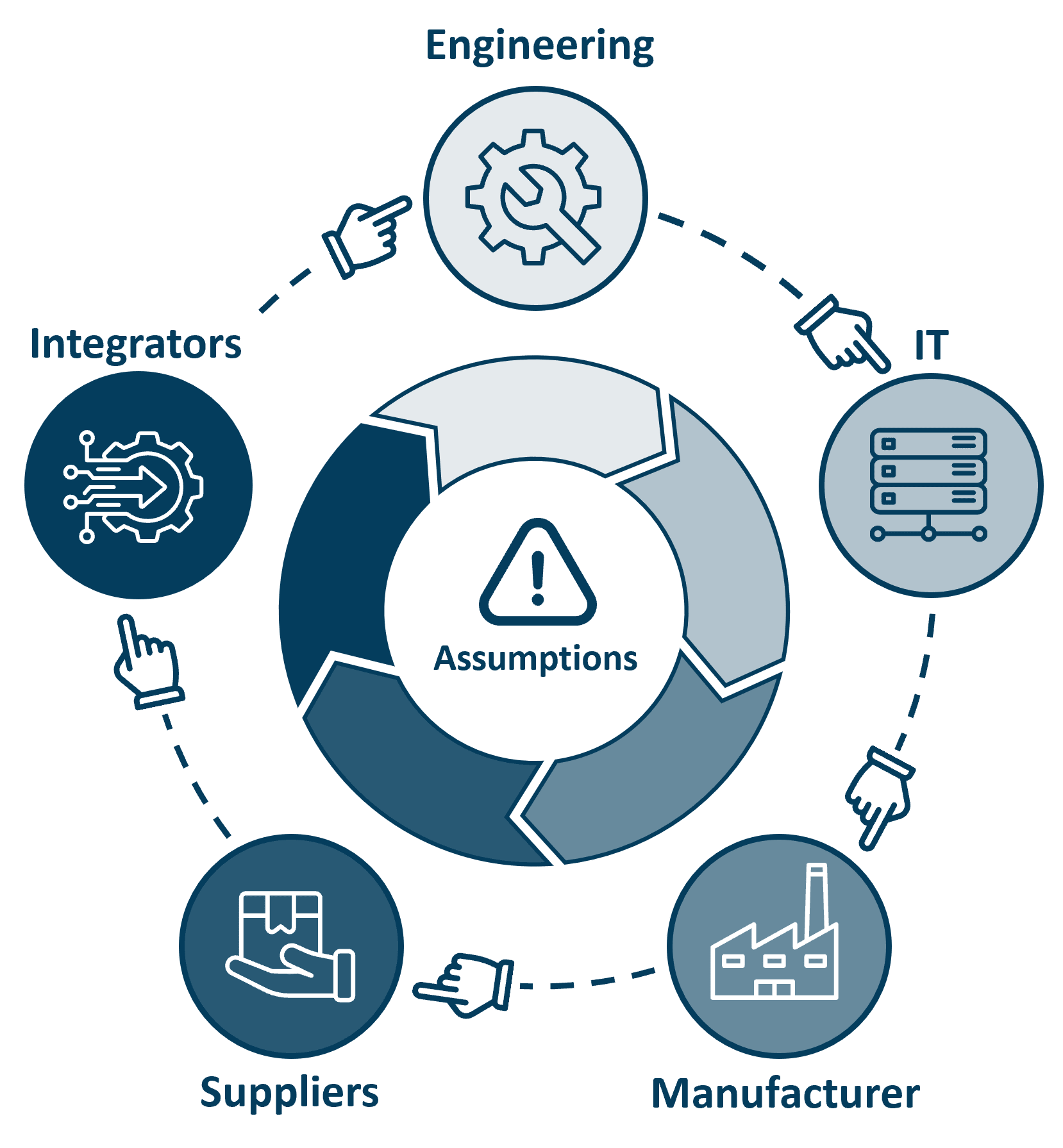

每个人都以为别人会负责。

图2 CRA出台前的责任不清晰

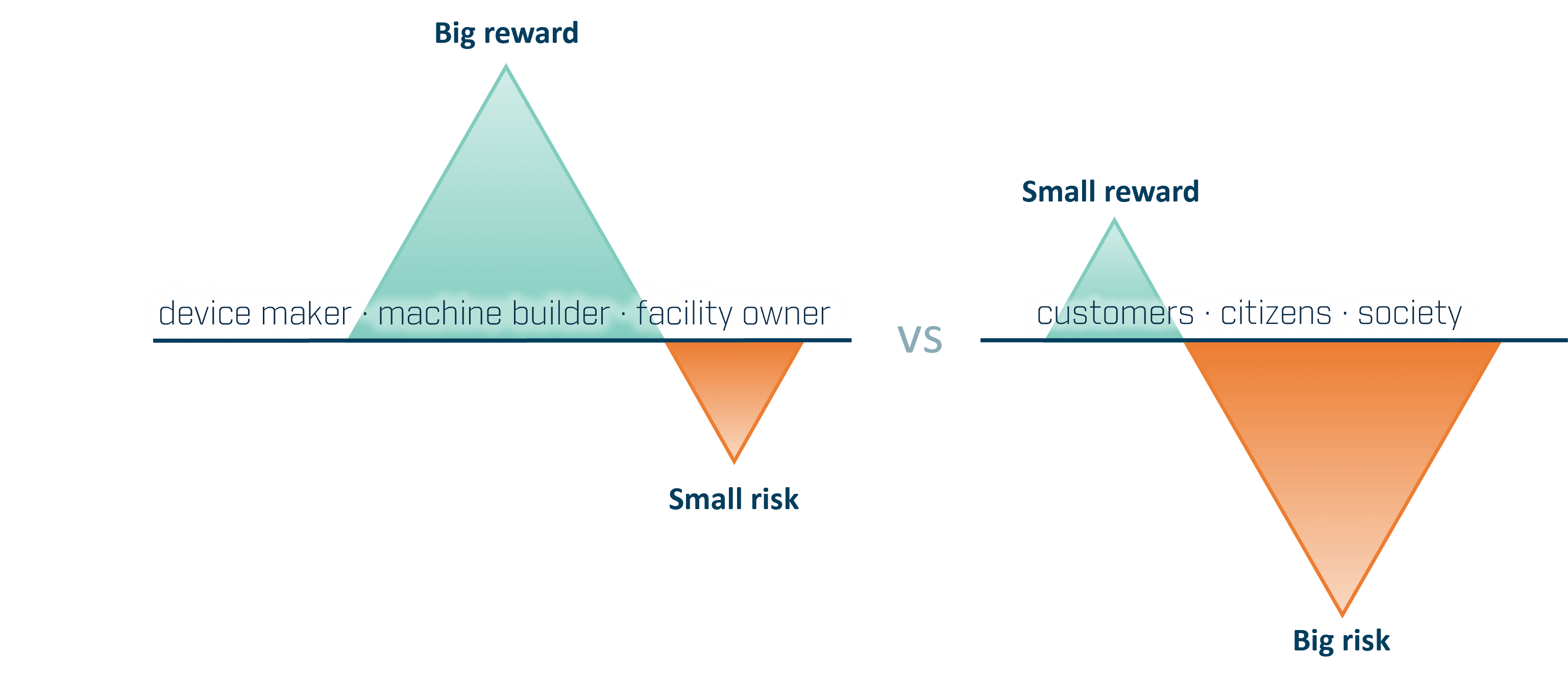

自发的安全措施之所以难以奏效,还有一个更深层的经济原因:网络安全事件的影响,往往超出了做出投入决策的组织的范围。

据欧盟委员会估计,全球每年网络犯罪造成的损失高达 5.5 万亿欧元,这一数字足以说明问题的严重性,也解释了为何网络安全早已不再是企业内部的杂事,而是一项社会性议题。

在现实生活中,设备制造商、机器厂商或工厂业主可能会认为,仅从自身承担的直接财务风险来看,投入网络安全并不划算。然而,网络事件的实际影响常常落在别处——比如客户、普通公民乃至整个社会身上。

图3 非对称网络安全——风险与回报

这也是欧盟认为必须推行监管的原因之一:如果没有明确的硬性要求,仅靠市场自发力量往往无法驱动足够的网络安全投入,欧盟的网络安全战略对此也有过专门论述。² 这甚至演变成了一个“鸡生蛋,蛋生鸡”的困局:如果客户不要求产品具备网络安全性,厂商就缺乏供应动力;而如果市面上普遍缺乏安全产品,客户需求也就一直维持在低位。

欧盟的网络安全战略正是为了打破这一僵局:NIS2 指令侧重于运营商和设施所有者的安全责任,而《网络弹性法案》(CRA) 则直接面向将数字化产品投放市场的设备商与机械制造商,设定了强制性的准入门槛。

现实中的重重事故也印证了监管的必要性。网络攻击会瘫痪关键生产和服务,其后果的波及范围远超受攻击企业本身 ³,⁴,⁵,⁶,⁷。

通过引入高达 1500 万欧元或全球年营业额 2.5% 的巨额罚款,CRA 确保了制造商必须“担责入局”。这意味着,网络安全风险不再只是让客户和社会承担,制造商自己也会感到切肤之痛。

简而言之, 自愿模式行不通。 正因为工业界需要为互联产品奠定一个更可靠、权责更明确的基石,CRA得以应运而生。

尽管 CRA 会带来行业动荡,但它精准打击了工业安全长期不一致的病根。在以下几个关键点上,它的做法非常到位:

CRA 明确规定,数字化产品制造商是安全的第一责任人。

对于设备和机器制造商而言,这意味着:

这种将责任与控制权挂钩的做法,是行业管理上的重大进步。

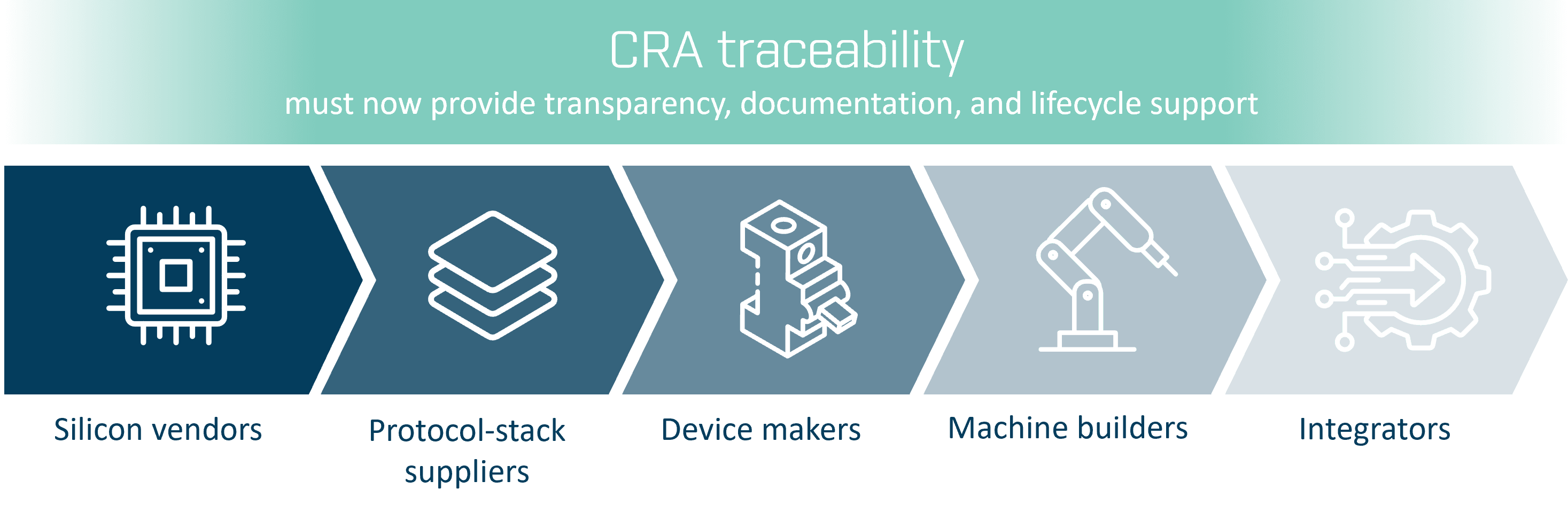

图4 CRA 的追溯机制:驱动整个供应链落实责任制。

在 CRA 的框架下,产业链上的所有参与者——无论是芯片厂商、协议栈供应商,还是设备商、机器制造商及系统集成商,现在都必须提供透明的元数据、技术文档和生命周期支持。

CRA 用可追溯性取代了过去那种“想当然”的盲目信任。

过去,安全往往是后期缝补的“补丁”,或者等出事了才去修补。CRA 彻底改变了工程思维,要求在研发初期就必须考虑:

安全不再是亡羊补牢的备选项,而是从产品立项第一天起就必须具备的内生属性。

在分析具体优势之前,我们不妨先思考一个更宏观的问题:

从长远来看,CRA 究竟能给设备商和机械制造商带来什么好处?

尽管 CRA 在短期内会带来阵痛,但其长期利好很快就会显现。

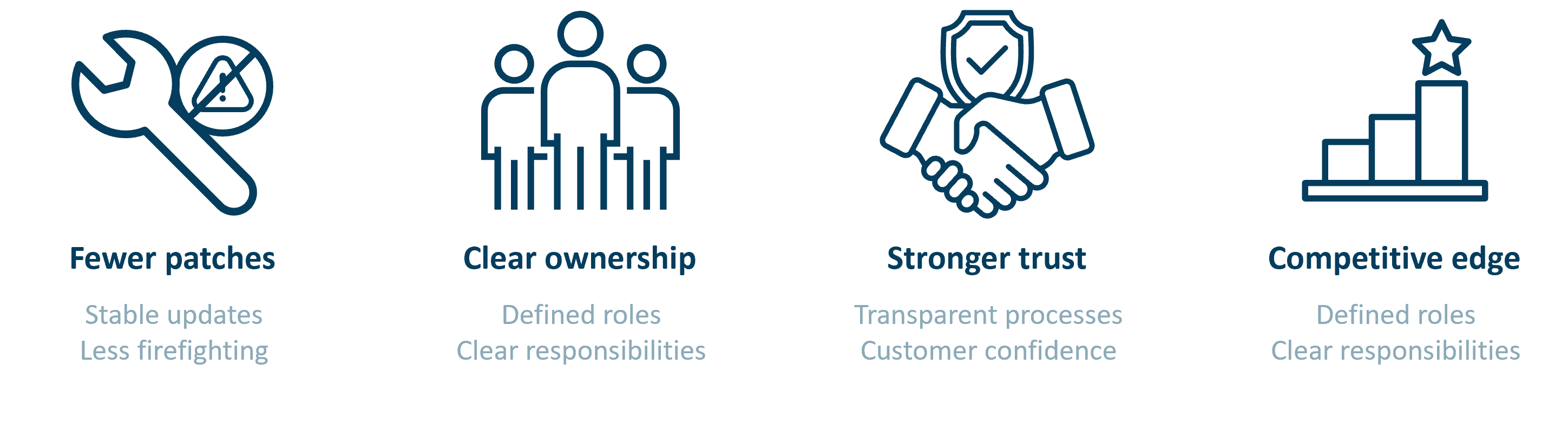

图5 从合规迈向竞争优势:CRA 的战略价值

通过建立结构化的漏洞处理流程和安全更新机制,可以大幅减少那些令人头疼的“周五深夜紧急修复”,让研发团队摆脱疲于奔命的“救火”状态。

在 CRA 出台前,安全责任往往是碎片化的:研发管一点,IT 管一点,产品管理部门也管一点。

CRA 迫使企业必须明确定义各方的角色与职责。这不仅减少了内部推诿和混乱,还强化了跨部门的协作效率。

如今,终端客户和系统集成商对安全保障的要求越来越高。借助 CRA 的合规框架,制造商可以提供:

• 标准化的文档流程

• 可追溯的更新记录

• 结构化的安全证据

这些要素能有效建立信任,而信任正日益成为影响采购决策的关键因素。

随着工业巨头开始在招标(RFQ)中明确要求“CRA 准入”,达标的设备商和机械制造商将获得显著的竞争优势。

CRA 不再仅仅是一项硬性门槛,更成了体现产品差异化实力的加分项。

为了保持客观,我们必须清醒地认识到 CRA 无法改变的现实:

落实原生安全(Security-by-design)需要实打实的时间、资源、测试、文档和新流程。

工作量并不会凭空消失,只是变得更加结构化和规范化了。

没有任何法规能彻底阻止网络攻击。

CRA 的核心作用是确保设备在设计阶段就具备应有的弹性与透明度,从而能够抵御相应级别的威胁。

合规需要真正的技术门槛。现成的模板、清单和合规性评估永远无法取代经验丰富的安全工程实践。

CRA 提供的是一套框架,而不是通往安全的捷径。

CRA 带来了新的预期、流程和长期责任,并强制推动了许多困难的变革。

但与此同时,它也修复了困扰工业网络安全多年的结构性缺陷。

对于工业设备商和机械制造商而言,CRA 不仅仅是一项常规的法律条文,更是一个强化产品安全、建立客户信任、并对齐现代互联设备标准的绝佳契机。

在下一篇文章中,我们将探讨为什么传统通信方案难以满足 CRA 合规要求,以及更换现代化的“CRA 就绪”通信方案如何能显著简化合规流程。

无论您是升级现有设备还是研发新品,选择正确的通信策略是实现 CRA 合规的关键。欢迎深入了解《网络弹性法案》,并探索 Anybus 的网关及嵌入式解决方案,助力您打造安全、易维护且面向未来的工业设备。

Jens Jakobsen 博士

HMS 网络产品安全经理

Jens Jakobsen 博士现任 HMS Networks 产品安全经理,负责领导公司提升工业通信产品的网络安全水平,保护联网设备免受新兴威胁。他在 HMS Networks、施耐德电气及摩托罗拉系统拥有丰富的技术与领导经验,深耕工业通信与网络安全领域多年。此外,Jakobsen 博士在电信与工业通信技术领域拥有七项已授权专利。

参考文献

1.欧盟委员会 – 《网络弹性法案》的背景与影响 https://digital-strategy.ec.europa.eu/en/library/cyber-resilience-act

2. 欧盟委员会——欧盟网络安全战略 https://digital-strategy.ec.europa.eu/en/policies/cybersecurity-strategy

3. MedTech Dive – 医疗器械巨头 Stryker 因网络攻击导致生产与物流中断 https://www.medtechdive.com/news/strykers-manufacturing-shipping-disrupted-after-cyberattack/814667/

4. SVT Nyheter – Sportadmin 遭黑客攻击,大量敏感个人数据泄露 https://www.svt.se/nyheter/inrikes/kansliga-uppgifter-har-publicerats-efter-attacken-mot-sportadmin

5. Ingeniøren – 供水设施遭遇网络攻击,导致物理供水中断 https://ing.dk/artikel/pro-russisk-cyberangreb-efterlod-borgere-uden-vand-i-flere-timer

6. FireEye – 针对工业安全系统的 TRITON / TRISIS 攻击案例分析 https://www.fireeye.com/blog/threat-research/2017/12/attackers-deploy-new-ics-attack-framework-triton.html

7。 BBC——德国钢铁厂遭网络攻击,造成严重物理损坏 https://www.bbc.com/news/technology-30575104