大多数工业设备和机器制造商可能还尚未意识到,《 网络弹性法案》(CRA)已从根本上改变了“制造联网工业设备”这件事的内涵。

这并非因为网络安全是新话题,而是因为CRA正式化了工业设备中嵌入的所有“数字元素”的长期责任,并为联网工业设备的CRA合规性设定了明确预期。作为欧盟法规,CRA适用于所有在欧洲市场上销售数字元素的产品,无论其在哪个国家生产¹。

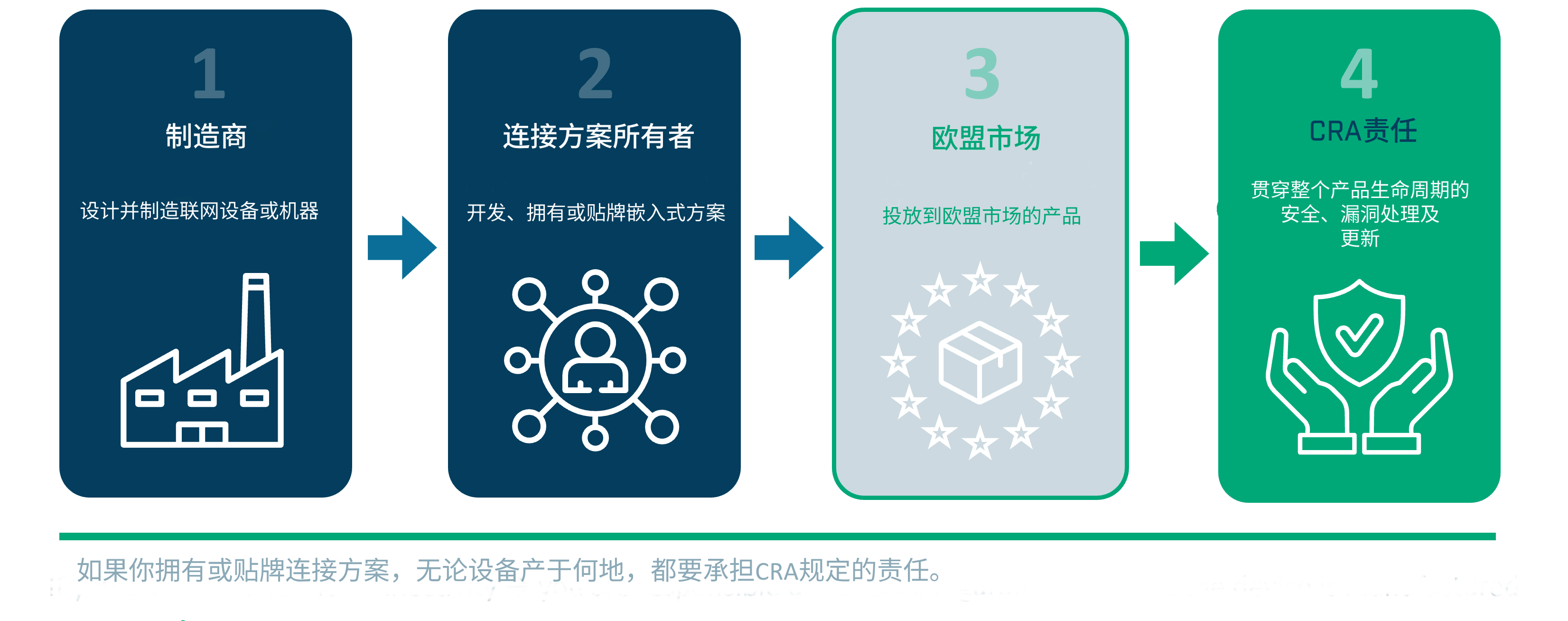

现实很残酷: 如果您开发、拥有或贴牌设备里的连接方案,CRA要求您全权负责证明这套方案在整个生命周期内是安全的、可更新的,并且得到了妥善维护。

本文将解释这种责任在实践中是如何体现的,也回答了许多制造商都在关注的问题: 对于构建自主连接方案的企业来说,CRA 究竟意味着什么?

图1 CRA 责任链:谁拥有或贴牌连接方案,谁就承担 CRA 法律责任

CRA适用于“带有数字元素的产品”,即具有或支持直接或间接网络连接的硬件和软件。这包括嵌入式通信接口、协议栈、无线模块、网关或任何定制开发的连接解决方案。

新变化不在于连接会带来安全问题,而在于CRA把连接方案当成了产品里一个受监管的部分——它必须经过安全设计、有文档记录、并且长期维护。

在实践中,这意味着:

尽管业内偶尔传出日期可能变动的传闻,但 CRA 的截止期限是明确的:

图2 CRA 关键时间点

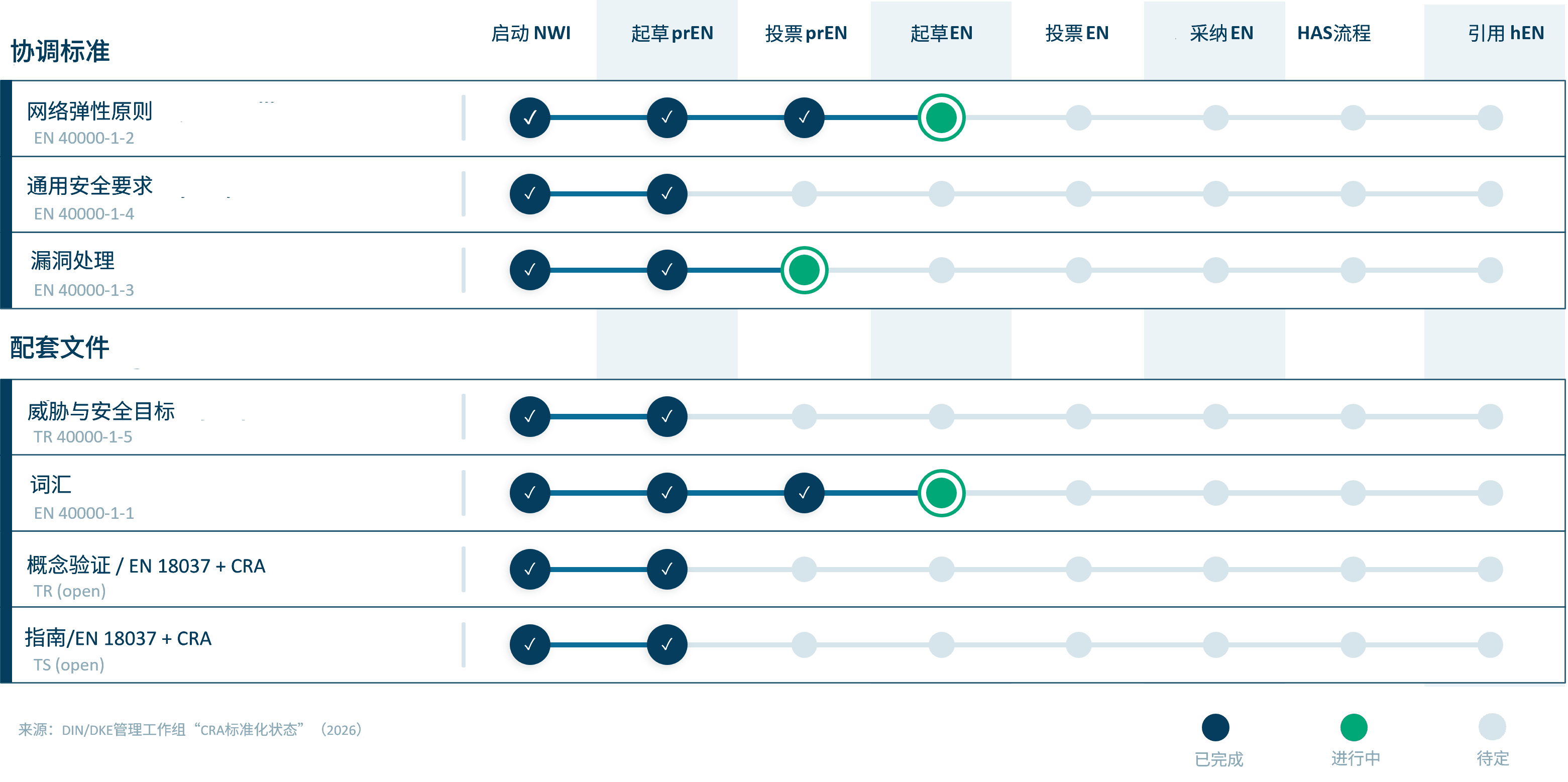

配套的协调标准还在最后定稿中,其工作仍在推进。目前没有强烈迹象表明2027年的截止日期会推迟。

图3 支撑 CRA 合规性的协调标准及支持性文件的当前开发状态

我们最常听到的一个问题是: CRA为设备制造商和机器制造商带来了哪些安全义务?

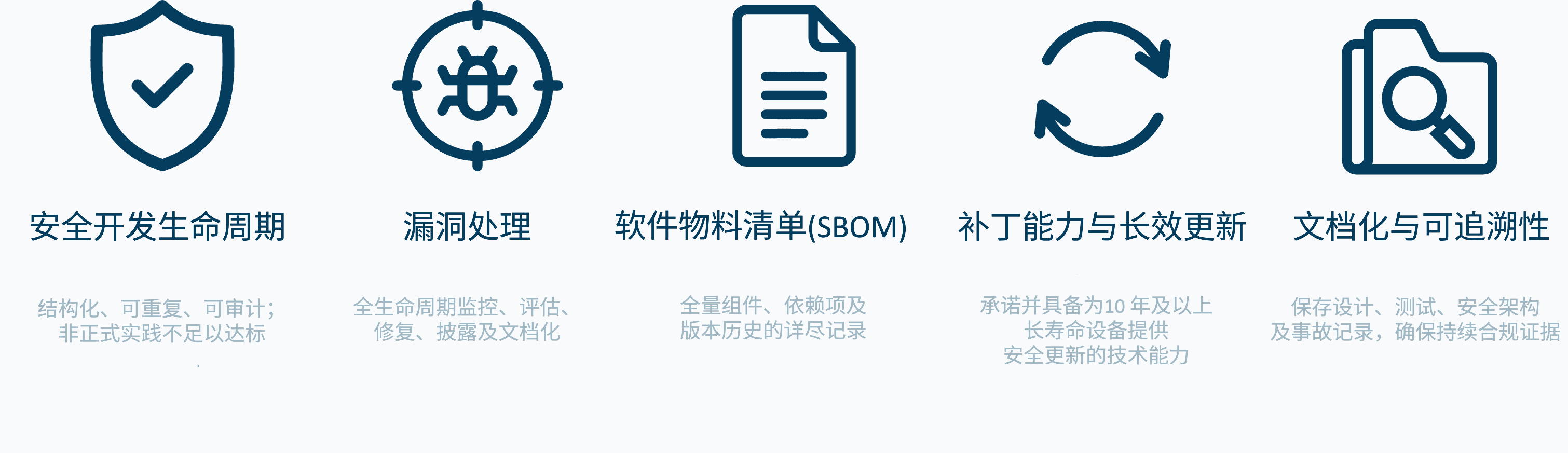

简而言之,CRA远不止于提升网络安全。它引入了强制性的安全和生命周期要求 ,只要设备在市场上销售(通常长达 10-15 年甚至更久),这些要求就持续有效。

图4 CRA安全义务

这些义务是正式的、基于证据的,并需接受评估²。CRA要求:

制造商必须证明其产品中的连接方案是在结构化、可重复且可审计的安全流程下开发和维护的。非正式或临时的做法已不再合规。

CRA要求建立持续运行的流程:

这项责任并不会在产品上市后结束,而是要贯穿设备的整个使用周期。

制造商必须记录:

如果您的连接协议栈里有很多老代码或继承的代码,这一点将极具挑战性。

如果您的设备预计运行超过十年,您必须具备在整个周期内交付安全更新的技术能力和组织承诺。

CRA要求提供可维持维护的凭证,包括:

对于许多公司而言,其内部开发的连接协议栈根本不存在这类文档。

CRA 引入了严厉的惩罚措施:

CRA 合规性不再仅仅是监管要求,它正迅速演变为客户的硬性采购指标。

图5 违规后果

一个常见的误区是认为现有的内部网络安全实践就能满足 CRA 的预期。许多团队还会问:CRA 如何影响多年前构建的内部连接方案?

实际上,非正式或临时的安全措施是远远不够的,因为CRA要求:

许多制造商高估了自身的合规现状,现有的技术体系往往难以企及 CRA 的严苛标准。特别是当设备依赖老旧协议栈、缺乏维护的开源组件或‘无证可查’的集成方案时,合规缺口将尤为巨大。

基于协助制造商集成通信技术数十年的经验,HMS Networks 发现企业在准备 CRA 合规时通常存在两大盲区:自主连接方案的盲区以及第三方供应商相关的盲区。

这两方面在CRA的长期安全和生命周期要求下,都会带来巨大的合规挑战。

遗留协议栈

许多栈是多年前开发的,缺乏现代安全控制,且难以升级到现有标准。

未维护的开源依赖

连接栈通常包含开源组件,现在必须对其进行记录、监控和打补丁。

缺乏正式的漏洞响应流程

团队通常是“见招拆招”,但 CRA 要求文档化、持续化的流程。

长期维护能力有限

内部方案往往依赖特定个人或老旧代码库,无法满足 10-15 年的更新义务。

这些认知盲区的存在事出有因。在传统的设备开发逻辑中,通信连接通常被视为一项功能指标,而非工业网络安全的范畴。

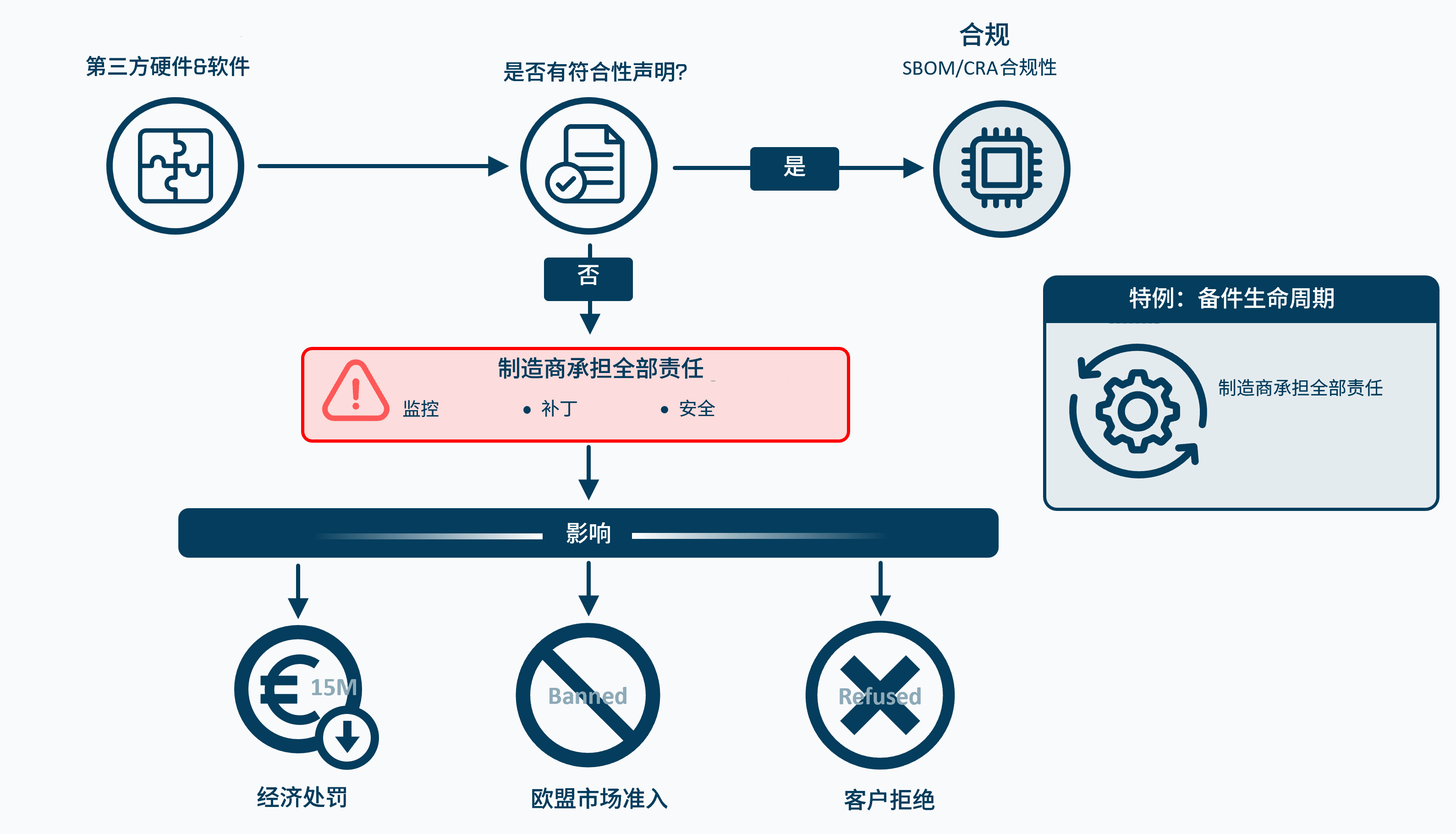

根据 CRA 的要求,产品所使用的第三方硬件和软件也必须符合安全规范。许多厂商对此预估不足,而这恰恰可能是 CRA 认证过程中最具挑战性的环节。

硬件依赖

适用于所有会影响产品安全的硬件组件,包括微控制器(MCU)和安全元件。目前,许多老旧组件正被归入“备件生命周期”,从而免于CRA约束。但一旦发生这种情况,原本由供应商承担的安全义务将全部转嫁到设备制造商身上。

制造商将越来越需要从硬件供应商那里拿到CRA合规声明。

软件依赖关系

操作系统、协议栈和嵌入式库必须拥有 CRA 合规声明。如果没有,制造商必须负责监控其漏洞、发布补丁,即使没有源代码也需承担此责。

为什么供应商的重要性达到了前所未有的高度?

第三方软硬件可能成为CRA合规的最大障碍。即使设备制造商自己的规范符合要求,供应商的不合规组件也可能阻碍合规。

图6 与供应商相关的CRA盲区:如果第三方硬件或软件拿不出合规声明,那么安全、更新和合规的责任就全部转移到制造商身上。

如果您想知道CRA对您长期的连接方案责任意味着什么,答案是:它正式规定了安全、维护和文档义务,设备制造商和机器制造商无法规避。

最终,每个制造商都必须回答一个关键的战略问题:

谁负责你联网设备的CRA合规,是你自己还是你的供应商?

CRA迫使制造商重新思考连接方案这件事。它不再只是“让设备能上网”,而是要拥有并证明长期的安全、文档和生命周期义务。

这引出了下一个问题:

你真的想扛起自己开发和贴牌连接方案所带来的所有安全、维护和合规责任吗?

我们将在下一篇文章《 为何CRA痛苦但必要》中进一步探讨,探讨隐藏成本、组织负担,以及为何这种转变最终有利于工业生态系统。

无论您是在更新现有设备,还是设计新产品,正确的连接策略都是CRA合规的关键。了解更多关于《网络弹性法案》的信息,并看看Anybus网关和嵌入式解决方案如何帮您构建安全、可维护、面向未来的设备。

Jens Jakobsen博士

HMS 网络产品安全经理

Jens Jakobsen博士是HMS Networks的产品安全经理,负责领导公司加强工业通信产品的网络安全,保护联网设备免受新兴威胁。他曾在HMS Networks、施耐德电气和摩托罗拉解决方案担任技术和领导职务,在工业通信和网络安全领域经验丰富。Jakobsen博士在电信和工业通信技术领域拥有七项已授权专利。

参考文献

1. 欧盟——2024/2847号条例(网络弹性法案) https://eur-lex.europa.eu/eli/reg/2024/2847/oj

2. 欧盟委员会——关于欧盟产品规则实施的“蓝色指南”(2022年) https://eur-lex.europa.eu/legal-content/EN/TXT/?uri=OJ:C:2022:247:TOC